Chào bạn, trong cuộc chiến không ngừng nghỉ giữa những người bảo vệ hệ thống mạng và các tin tặc, việc sử dụng các công cụ và chiến thuật thông minh là vô cùng quan trọng. Một trong những “vũ khí” độc đáo mà các chuyên gia an ninh mạng thường sử dụng chính là honeypot. Nghe có vẻ thú vị đúng không? Vậy honeypot là gì và nó hoạt động như thế nào trong việc bảo vệ an ninh mạng? Hãy cùng mình khám phá ngay sau đây nhé!

Honeypot là gì? “Cái bẫy ngọt ngào” dụ dỗ tin tặc

Hiểu một cách đơn giản, honeypot là một hệ thống hoặc tài nguyên mạng được thiết kế để trông giống như một mục tiêu hấp dẫn đối với tin tặc, nhưng thực tế lại là một cái bẫy. Mục đích chính của honeypot là thu hút các cuộc tấn công mạng, từ đó cho phép các chuyên gia an ninh mạng theo dõi, phân tích hành vi và kỹ thuật của kẻ tấn công mà không gây ra bất kỳ rủi ro nào cho hệ thống thực tế. Bạn có thể hình dung honeypot giống như một hũ mật ong được đặt ở nơi dễ thấy để dụ dỗ những chú gấu tò mò.

Cách thức hoạt động của Honeypot

Khi một tin tặc cố gắng tương tác hoặc tấn công vào honeypot, tất cả các hành động của họ sẽ được ghi lại một cách chi tiết. Điều này bao gồm:

- Phương pháp tấn công: Kẻ tấn công sử dụng những kỹ thuật xâm nhập nào?

- Công cụ sử dụng: Những phần mềm hoặc script nào được triển khai?

- Mục tiêu tấn công: Kẻ tấn công đang nhắm đến loại dữ liệu hoặc tài nguyên nào?

- Hành vi sau xâm nhập: Sau khi xâm nhập thành công (vào honeypot), kẻ tấn công có những hành động gì tiếp theo?

Thông tin thu thập được từ honeypot vô cùng giá trị, giúp các chuyên gia an ninh mạng hiểu rõ hơn về các mối đe dọa hiện tại, các lỗ hổng trong hệ thống của mình và từ đó cải thiện các biện pháp phòng thủ.

Các loại Honeypot phổ biến

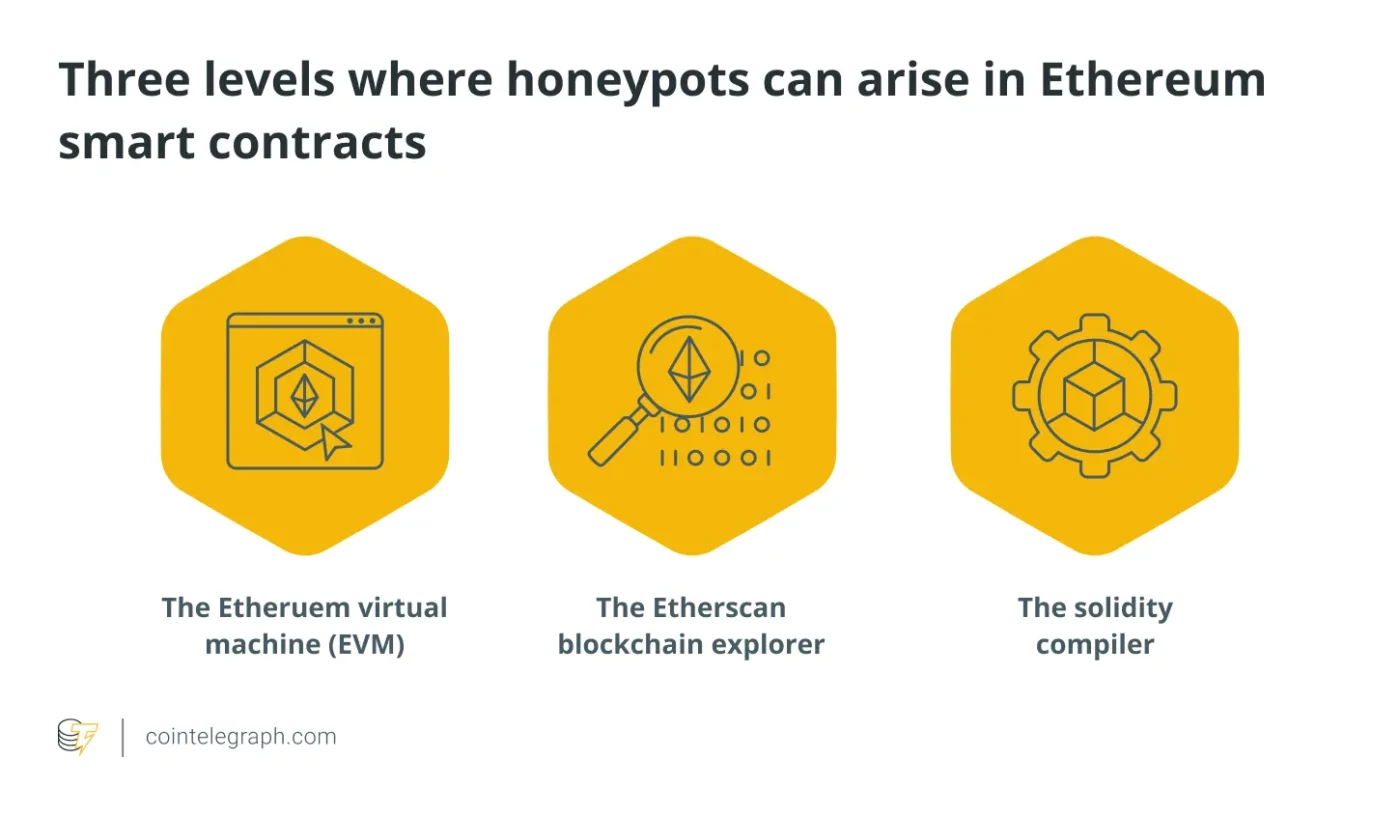

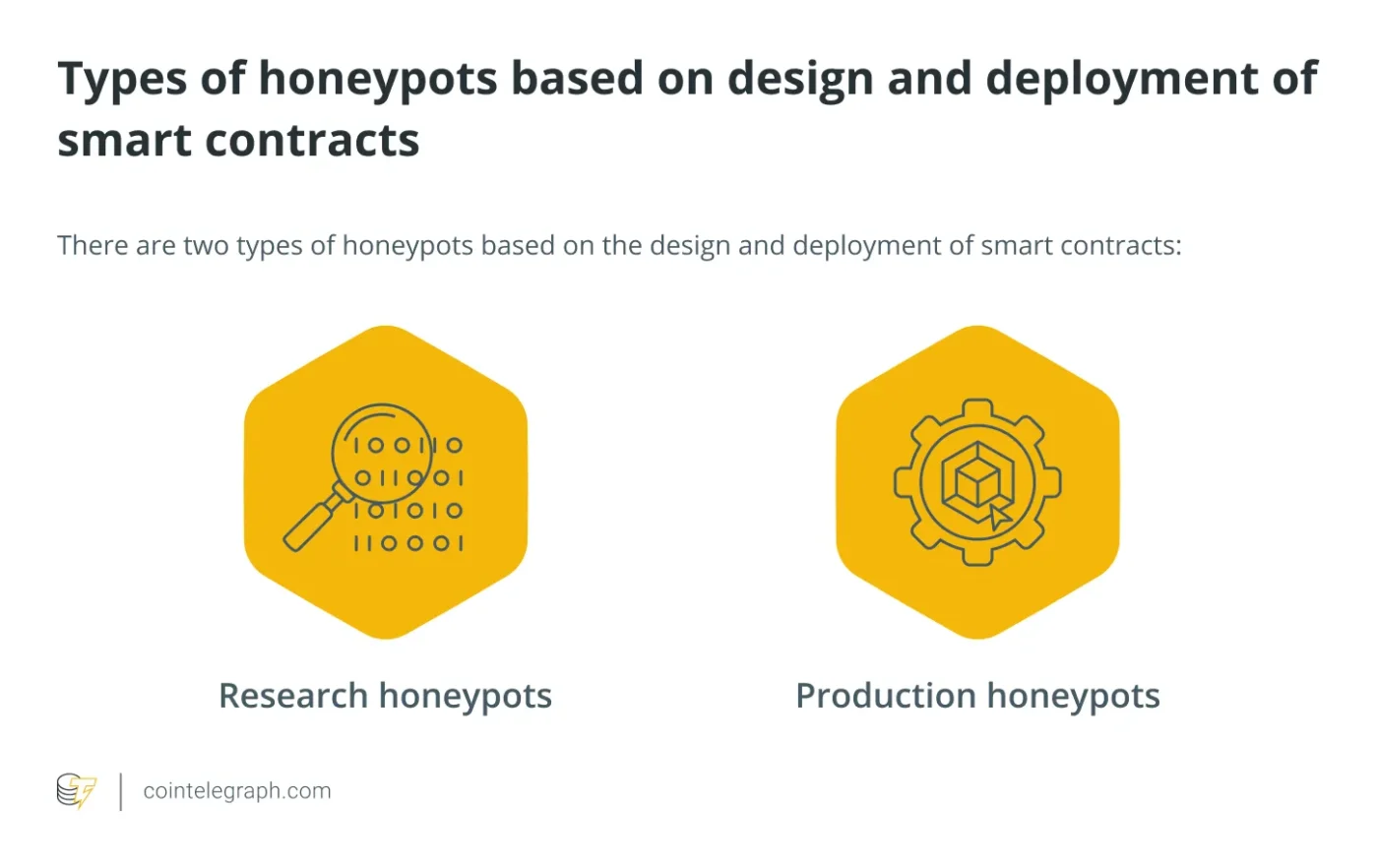

Honeypot có thể được phân loại dựa trên mức độ tương tác và mục đích sử dụng:

1. Low-Interaction Honeypots (Honeypot tương tác thấp)

Loại honeypot này chỉ mô phỏng các dịch vụ và giao thức mạng cơ bản. Chúng thường dễ dàng triển khai và quản lý, nhưng lại cung cấp ít thông tin hơn về kẻ tấn công.

- Ví dụ: Mô phỏng một số cổng mạng đang mở hoặc một dịch vụ web đơn giản. Khi tin tặc cố gắng kết nối, honeypot sẽ ghi lại địa chỉ IP và các thông tin cơ bản khác.

2. High-Interaction Honeypots (Honeypot tương tác cao)

Loại honeypot này mô phỏng một hệ thống thực tế, bao gồm cả hệ điều hành, ứng dụng và dữ liệu. Chúng cho phép tin tặc tương tác gần như hoàn toàn với hệ thống, cung cấp nhiều thông tin chi tiết hơn về hành vi và kỹ thuật tấn công. Tuy nhiên, việc triển khai và quản lý honeypot tương tác cao phức tạp hơn và tiềm ẩn nhiều rủi ro hơn nếu không được giám sát chặt chẽ.

- Ví dụ: Thiết lập một máy chủ ảo hoàn chỉnh với hệ điều hành Windows hoặc Linux, cài đặt các ứng dụng phổ biến và tạo ra một số dữ liệu “mồi nhử” hấp dẫn.

Lợi ích “không ngờ” khi sử dụng Honeypot trong an ninh mạng

Honeypot mang lại nhiều lợi ích quan trọng trong việc bảo vệ an ninh mạng:

- Phát hiện sớm các cuộc tấn công: Honeypot có thể phát hiện các nỗ lực xâm nhập trái phép mà các hệ thống phòng thủ truyền thống có thể bỏ sót. Bất kỳ tương tác nào với honeypot đều có thể được coi là đáng ngờ vì nó không chứa dữ liệu hoặc dịch vụ hợp pháp.

- Thu thập thông tin tình báo về mối đe dọa: Bằng cách theo dõi hành vi của tin tặc, các chuyên gia có thể hiểu rõ hơn về các kỹ thuật tấn công mới, các công cụ được sử dụng và mục tiêu mà kẻ tấn công đang nhắm đến.

- Phân tích các mẫu Malware và phần mềm độc hại mới: Honeypot có thể được thiết kế để thu thập các mẫu malware và phần mềm độc hại mà tin tặc sử dụng, giúp các nhà nghiên cứu phát triển các biện pháp đối phó hiệu quả hơn.

- Làm chậm bước tiến của kẻ tấn công: Khi tin tặc “mắc kẹt” vào honeypot, họ sẽ mất thời gian và nguồn lực để cố gắng xâm nhập vào một hệ thống giả mạo, từ đó làm chậm lại các cuộc tấn công thực sự vào hệ thống chính.

- Nâng cao nhận thức về an ninh mạng: Thông tin thu thập được từ honeypot có thể được sử dụng để đào tạo và nâng cao nhận thức về các mối đe dọa an ninh mạng cho đội ngũ nhân viên.

Những thách thức và hạn chế khi sử dụng Honeypot

Mặc dù mang lại nhiều lợi ích, việc triển khai và sử dụng honeypot cũng đi kèm với một số thách thức và hạn chế:

- Nguy cơ bị phát hiện: Tin tặc có kinh nghiệm có thể nhận ra rằng họ đang tương tác với một honeypot và có thể thay đổi chiến thuật hoặc thậm chí tấn công ngược lại hệ thống quản lý honeypot.

- Yêu cầu về kiến thức và kỹ năng chuyên môn: Việc triển khai, cấu hình và phân tích thông tin từ honeypot đòi hỏi đội ngũ an ninh mạng có kiến thức và kỹ năng chuyên sâu.

- Tiêu tốn tài nguyên: Đặc biệt đối với các honeypot tương tác cao, việc duy trì một hệ thống giả mạo có thể tốn kém về tài nguyên máy chủ và thời gian quản lý.

- Giới hạn về thông tin: Honeypot chỉ cung cấp thông tin về những kẻ tấn công tương tác với nó. Nó không thể phát hiện ra tất cả các mối đe dọa tiềm ẩn.

Các bước cơ bản để sử dụng Honeypot trong an ninh mạng

Việc sử dụng honeypot đòi hỏi một kế hoạch và quy trình cụ thể. Dưới đây là các bước cơ bản bạn có thể tham khảo:

- Xác định mục tiêu: Bạn muốn thu thập thông tin gì từ honeypot? Bạn muốn phát hiện loại tấn công nào?

- Lựa chọn loại honeypot: Dựa trên mục tiêu đã xác định, hãy chọn loại honeypot phù hợp (tương tác thấp hoặc tương tác cao).

- Triển khai honeypot: Thiết lập honeypot trên một phần mạng được cách ly và giám sát chặt chẽ.

- Tạo sự hấp dẫn: Làm cho honeypot trông giống như một mục tiêu giá trị đối với tin tặc (ví dụ: chứa dữ liệu “quan trọng” giả mạo hoặc mô phỏng các dịch vụ phổ biến).

- Giám sát hoạt động: Theo dõi chặt chẽ mọi tương tác với honeypot, ghi lại thông tin về hành vi của kẻ tấn công.

- Phân tích dữ liệu: Phân tích thông tin thu thập được để hiểu rõ hơn về các mối đe dọa và cải thiện hệ thống bảo mật thực tế.

- Duy trì và điều chỉnh: Thường xuyên cập nhật và điều chỉnh honeypot để nó luôn hấp dẫn đối với tin tặc và phản ánh đúng các xu hướng tấn công mới nhất.

Ví dụ về Honeypot trong thực tế

Honeypot được sử dụng trong nhiều tình huống thực tế để bảo vệ an ninh mạng:

- Phát hiện các cuộc tấn công vào các dịch vụ cụ thể: Một tổ chức có thể thiết lập honeypot để mô phỏng một máy chủ web hoặc máy chủ email để phát hiện các nỗ lực tấn công vào các dịch vụ này.

- Nghiên cứu hành vi của các loại malware: Các nhà nghiên cứu an ninh mạng có thể sử dụng honeypot để thu thập và phân tích các mẫu malware mới.

- Theo dõi các hoạt động của botnet: Honeypot có thể được sử dụng để theo dõi cách các botnet tìm kiếm và khai thác các thiết bị dễ bị tấn công.

- Đánh lạc hướng kẻ tấn công: Trong một số trường hợp, honeypot có thể được sử dụng để đánh lạc hướng kẻ tấn công khỏi các mục tiêu thực sự quan trọng.

Một ví dụ điển hình là Honeynet Project (https://honeynet.org/), một tổ chức phi lợi nhuận chuyên về nghiên cứu và phát triển các công nghệ honeypot để nâng cao hiểu biết về các mối đe dọa an ninh mạng.

Kết luận

Honeypot là một công cụ độc đáo và hiệu quả trong lĩnh vực an ninh mạng, đóng vai trò như một “mồi nhử ngọt ngào” để thu hút và bẫy các tin tặc. Mặc dù không phải là một giải pháp toàn diện, nhưng khi được sử dụng đúng cách, honeypot có thể cung cấp những thông tin tình báo vô giá về các mối đe dọa và giúp các tổ chức xây dựng một hệ thống phòng thủ mạnh mẽ hơn. Nếu bạn đang tìm kiếm một cách tiếp cận sáng tạo để bảo vệ hệ thống mạng của mình, hãy cân nhắc đến việc triển khai honeypot như một phần trong chiến lược an ninh tổng thể của bạn.